Если у вас есть Bitmain Antminer или любой другой Bitcoin ASIC, и вы хотите добывать не Биткоин или не только Биткоин, то эта статья будет интересна для вас - речь пойдет о выгодных монетах на SHA-256 algorithm.

Биткоин - не единственная монета, использующая алгоритм хеширования SHA256. Есть сотни монет на этом алгоритме, которые вы можете добывать с помощью АСИКов, заточенных под BTC. Ниже перечислим самые популярные монеты, использующие шифрование SHA256 (SHA 256 алгоритм шифрования).

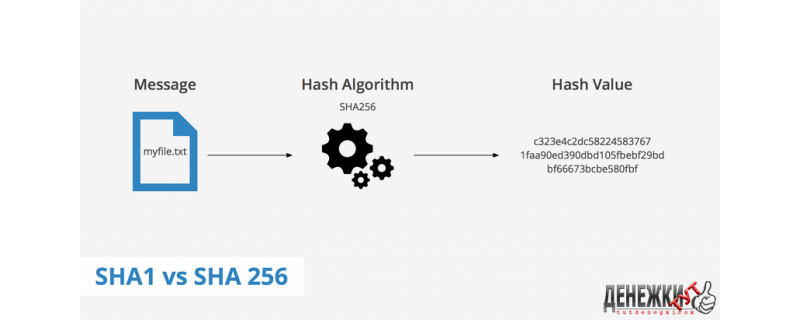

Как работает SHA 256

Хеширование SHA2 (SHA256) предназначено для данных, которые разделены на части, объем каждой из них составляет 64 байта. Алгоритм обеспечивает консолидацию, вследствие которой и появляется 256-битный код. Основывается технология шифрования на относительно несложном раунде, цикличность которого – 64 раза. Итого, длина sha256 - 256 бит, 32 байт.

Характеристики hash sha256:

- 64-байтный размер блока;

- Максимальная длина шифруемого кода – 33 байт;

- Параметры дайджеста сообщения – 32 байт;

- Размер слова по умолчанию – 4 байт;

- Количество повторений в рамках одного цикла – 64;

- Скорость алгоритма – 140 Мбит/с.

- SHA256 размер хеша: 224, 256, 384 или 512 бит.

Протокол SHA256 основывается на концепции Меркла-Дамгарда, а значит, сначала проводится разделение на блоки, а уже потом на отдельные слова.

Набор информации проходит сквозь диапазон повторений – 64 или 80. Каждый цикл сопровождается преобразованием блок слов. Итоговый хэш-код генерируется посредством суммирования первоначальных значений.

Криптографический смысл SHA-256

Чтобы определить ценность алгоритма, необходимо обратиться к криптоанализу - дисциплине, которая находит методы расшифровки информации без применения специализированного ключа.

Исследования шифра SHA256 на потенциальные уязвимости проводятся специалистами с 2003 года. В середине 2008 года группа экспертов из Индии смогла отыскать коллизии для 22 итераций архитектур семейства SHA. Через несколько месяцев был предложен способ разработки коллизий для усеченного варианта протокола, а затем и для 31 итерации хеширования sha 256 hash.

Во время анализа алгоритма шифрования sha256 осуществляется тестирование его сопротивляемости к двум разновидностям атак:

- Наличие прообраза — дешифрование начального сообщения по его хеш-коду. Сопротивляемость подобному типу воздействия гарантирует надежную защиту результатам преобразования.

- Нахождение коллизий — схожие выходные данные при различных входных характеристиках. От устойчивости к такой разновидности атак находится в прямой зависимости защищенность электронной подписи с использованием актуального протокола.

Майнинг на SHA 256

Майнеры собирают все транзакции в блок, а затем начинают его хешировать. Когда найдено соответствующее правилам системы значение хеша, блок считается готовым к добавлению в блокчейн. Новый блок находит тот, кто может вычислить значения хешей быстрее всех. Скорость вычислений зависит от мощности оборудования. Для майнинга криптовалют на SHA256 алгоритме хеширования может быть использовано три типа оборудования:

- CPU (центральный процессор);

- GPU (видеокарты);

- ASIC (специализированное устройство).

Сеть Биткоин устроена таким образом, что новый блок находится каждые 10 минут. Число участников сети постоянно меняется, но время должно оставаться неизменным. Чтобы обеспечить одинаковое время нахождения, система регулирует сложность вычислений в зависимости от количества майнеров. С ростом популярности криптовалют, возросло количество майнеров. Чтобы блоки не находились слишком быстро, сложность вычислений тоже возросла.

Биткоин начинали майнить на процессорах. Когда их мощности стало не хватать, пользователи перешли на видеокарты. Видеокарты также перестали справляться. Тогда изобрели ASICи — специальные устройства, предназначенные для вычислений по хеш-функции sha256. Один АСИК намного мощнее и энергоэффективнее нескольких видеокарт.

В 2021 году майнить Биткоин имеет смысл только на больших фермах из ASIC устройств, ПК или даже ферма на нескольких видеокартах не могут конкурировать с ними.

Хэш функция SHA256 - в каких сетях криптовалют применяется? SHA256 примеры

Рассмотрим цифровые валюты, майнинг которых осуществляется согласно принципам кодировки SHA256:

- Bitcoin – первая криптовалюта, во всех смыслах.

- Peercoin – код создан на основе Bitcoin, для защиты сети используется механизм PoS, для распределения монет - PoW.

- Namecoin – технология с открытым кодом, с заметно улучшенными безопасностью, конфиденциальностью, децентрализацией.

- Unobtanium – минимально подвержена инфляции. На добычу монет Unobtanium потребуется около 300 лет.

- Deutsche eMark – цифровая сеть для передачи различных активов, например, денег. Обмен осуществляется без посредников.

- BetaCoin – международное платежное средство, функционирует по тому же принципу, что и система Bitcoin.

- Joulecoin – обеспечивает максимально оперативное подтверждение транзакций, основывается на Bitcoin.

- IXCoin – проект с открытым кодом, основанный по принципу одноранговой сети.

- Steemit – Blockchain-платформа, которая вознаграждает пользователей за публикацию уникального контента.

SHA 256 код используется и в системе Litecoin, но исключительно в подпрограмме. Для майнинга применяется протокол Scrypt.

Хэш SHA 256: плюсы и минусы

Основной плюс алгоритма SHA256 - это его востребованность. Хотя он считается устаревшим и не особо эстетичен, он дешев, надежен и практичен.

Главным недостатком алгоритма является его подконтрольность майнерам: обладатели самых больших вычислительных мощностей получают большую часть криптовалюты, что исключает один из основополагающих принципов криптовалют — децентрализованность.